文章来源:cnBeta

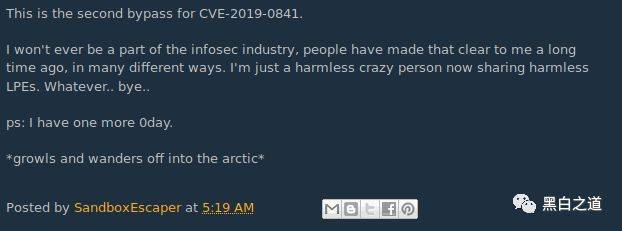

SandboxEscaper重新推出了新的0day权限提升代码,这名对微软充满了仇恨的女***再次击败了微软4月份发布的针对CVE-2019-0841的补丁,并像往常一样,发布了附带概念验证漏洞利用代码的漏洞,这意味着其它***可以快速参考其***方法制作恶意软件***Windows系统。

不过值得庆幸的是,该漏洞需要在本地计算机上运行代码,无法实现远程***,比较有害的地方在于,它允许具有有限权限的***获得对受保护文件的完全控制,例如她的演示漏洞中的win.ini。

CERT / CC已确认此漏洞利用适用于运行微软最新安全更新的Windows 10版本1809和1903。

自2018年8月以来,SandboxEscaper已经疯狂地发布了9个0day***方法。

品略图书馆 http://www.pinlue.com/

原文地址:https://blog.51cto.com/14325182/2406434

版权声明:本文内容由互联网用户自发贡献,该文观点与技术仅代表作者本人。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。如发现本站有涉嫌侵权/违法违规的内容, 请发送邮件至 dio@foxmail.com 举报,一经查实,本站将立刻删除。